苏联的加密设备。 俄罗斯“谜”。 5的一部分

矛盾的是,在苏联,语音编码器出现在用于分类文本电报信息的技术之前。 该领域的先驱者也是Ostechbureau的工程师,他们是第一个创建模拟磁盘编码器的工程师。 俄罗斯工程师Ivan Pavlovich Volosky在1932年度提出了现有加密机的第一批拷贝,在许多方面与国外型号不同。

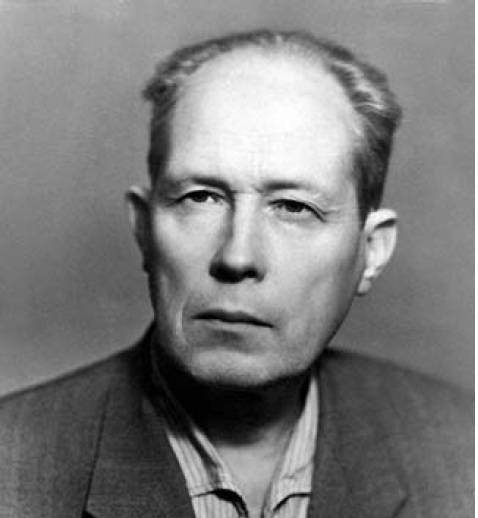

Ivan Pavlovich Volosok。 红军总部2部门8部门负责人,第一个国内串行加密设备B-4首席设计师,1935 - 1938,斯大林奖获得者

其中一个是笨重且不太可靠的设备,它收到了铿锵名称ShMV-1(1 Hair加密机)。 她工作的核心是在明文字符组合上施加伽玛(随机字符序列)的原则,最终创建了一个难以辨认的密码,当时几乎不可能破解。 在穿孔带上,标记了在代码“X”下在特殊设备上制作的随机比例的标记。 关于这一主题的所有工作都是在8组织的红军总参谋部1931部门进行的。 为了替换大多数新解决方案都经过测试的ShMV-1,在1934中出现了密码机B-4。 经过四年的改进和试运行,工厂编号为XXUMX。 A.A Kulakov(这位工厂的木匠在与Don的白卫兵的冲突中作为英雄去世)收集了第一批连续剧。 在这方面,I。P. Volosok写道:“未来任务的复杂性在于,由于此前该国根本没有加密技术,因此只需要自我定位。” 生产已经开始,但已经在209,工程师Nikolai Mikhailovich Sharygin对Volosk的头发进行了重大的现代化改造。 新设备获得了名称M-1939“Spectrum”,并从与原型并行生产的100年份开始。 M-1940的整体重量为100 kg,由三个关键部件组成:带接触组的键盘,带发射器的皮带牵引机构和特殊的键盘附件。 所有这些机械装置的能耗水平都可以通过大量电池清晰地显示出来 - 141 kg。 尽管存在如此庞大的质量维数参数,但频谱在实战中仍然非常容易使用:西班牙32,1939的哈桑湖,1938的Khalkin Gol以及苏芬战争期间。 M-1939和B-100的战斗使用仍未完全解密,这证明了同时代人对国家加密学校的认识。 在这方面,假设苏联加密设备仅在4年度首次在战场上使用。 当然,这样的“怪物”非常有条件地看到了战场 - 总参谋部和军队总部之间进行了加密通信。 可以理解在部队中使用的经验(Volosok亲自监督操作),并决定增加前方密码单元的移动性。 在1939,在美国,1939 Studebaker总线立即被购买,后来成为加密服务的移动特殊硬件。 即使在子单元的行进期间,也可以在这样的“志愿者”中接收和接收电报。

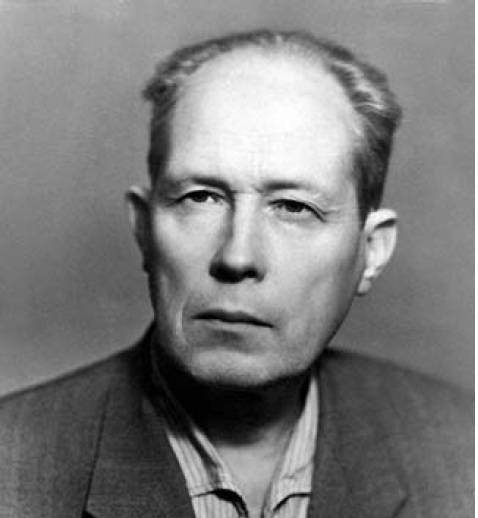

Rytov Valentin Nikolaevich。 从1938到1967期间,九个加密编码机和设备的首席设计师,带有磁盘编码器。 获得斯大林奖

工厂编号XXUMX也成为国内加密技术新方向的始祖 - 磁盘加密器的生产。 工程师瓦伦丁·尼古拉耶维奇·赖托夫(Valentin Nikolaevich Rytov)在这方面解决了在军团部队操作部门更换手持式密码的问题。 有可能创建一个质量为209 kg的紧凑型设备,用于多字母加密。 这个新奇的名字被赋予了K-19“Crystal”,并在37年度推出了一系列,并计划每年发布1939作品。 他们在列宁格勒生产了一台打字机,然后他们撤离到斯维尔德洛夫斯克(工厂编号为XXUMX),并且100在当年从生产中撤出。

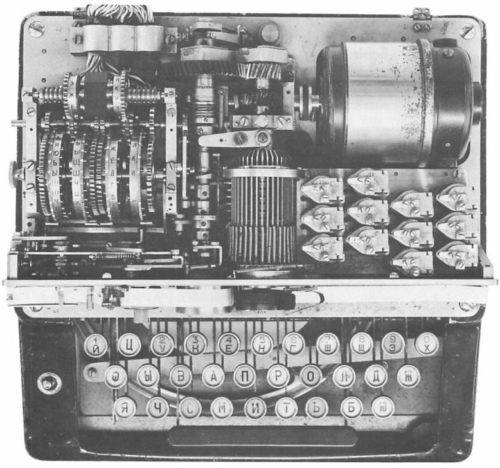

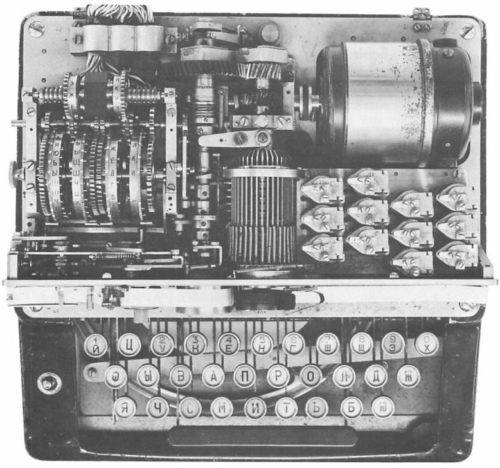

K-37“水晶”

苏联战争前基于文本的加密机器总数大约是246副本,其中150是K-37类型,其余是M-100。 密码服务的1857人使用这种技术。 平均而言,战争前线的编码信息的传输和处理速度增加了5-6次,并且德国人没有记录这种技术的黑客入侵事实。

就此 故事 文本编码器不像1939那样在上述工厂编号209的深处结束,开发了编码电报信息的技术原型。 这是Bodo装置的C-308(后来最受欢迎)和苏联电报CT-309的C-35,战争期间的生产被转移到斯维尔德洛夫斯克到上述工厂编号707。 C-307还被开发为用于具有电池电源的电报设备的现场加密机顶盒和用于连接到经典莫尔斯设备(主电源)的C-306。 整个故事是技术任务的结果,该技术任务于12月1938从通信研究所和红军的特殊设备到达工厂。 KE Voroshilov。 此外,就在卫国战争开始之前,在1940年,设计工程师P. A. Sudakova开发了一种带有可移动NT-20加密单元的军用直接打印启停电报。

Bodo的双线电报直接印刷机(2BD-41)。 分配器表。 苏联,1940-s

Bodo的双线电报直接印刷机(2BD-41)。 表服务工具。 苏联,1940-s

Bodo的双线电报直接印刷机(2BD-41)。 台式发射器。 苏联,1934年

Bodo的双线电报直接印刷机(2BD-41)。 接收表。 苏联,1940年

它按照NCO No. XXUMX的顺序使用,它直接禁止在Bodo设备上传输明文。 在0095的电气工业人民委员会研究所№56开发的代码“Sova”下的设备特别困难。 该方案基于特殊编码的使用,该编码旨在关闭由NFTV-1944“Falcon”技术在高达42 kHz的频谱中形成的RF信道。 NVCHT-10是一种现场通道形成设备,允许您在铜和铁电路以及电缆上组织高频通信。 本课程还包括Neva设备,该设备从42夏季开始在莫斯科 - 列宁格勒线上进行分类。 Neva的魅力在于它可以用于整个政府通信网络,因为它与所有类型的信道形成RF通信技术相连。

在战争年代,文本加密技术在什么样的运行条件下工作? 例如:只有8-e红军总局在四年内处理了超过数十千封密码电报和密码的1600! 在400密码中,前总部的日负荷被认为是正常的,军队总部被认为是60。 在整个伟大卫国战争期间,红军总参谋部的密码服务在3200数千套密码套件的前线上发送。

总参谋长第八局的专家,除了创造新的设备模型外,还在前线培训密码学家。 因此,战争期间只有设计师M. S. Kozlov被送入军队8次。 这位设计师甚至在战前就出名了,32年,他参与了M-1937“ Emerald”加密机的开发,该机在紧凑性和轻便性方面比其前代产品好。 后来,在101年1945月,是科兹洛夫(Kozlov)的小组从卡尔霍斯特(Karlhorst)和波茨坦(Potsdam)拆除了三辆特殊设备的货车,作为赔偿的一部分,后来被用于维修家用加密和编码设备的车间。 值得注意的是,战后 舰队 创建了潜水员部门,专门从事对沉没的德国船只的调查,以期找到与通信加密有关的所有信息。 了解纳粹德国的密码经验是国家密码学家工程学院的一个里程碑。

Продолжениеследует...

基于:

Babash A.V.,Golev Y.I.,Larin D.A.,Shankin G.P. 19世纪的密码学思想//信息安全。

Bykhovsky MA圈子的记忆。 关于二十世纪无线电通信和广播发展史的论文。“

Gareev M. A.第四十一届的永恒教训。独立军事评论。

Yu.I. Golev。,D。A. Larin,A。E. Trishin,G。P. Shankin。密码学:秘密行动历史的页面。

LarinD.А。伟大卫国战争年代的苏联加密服务。

Ivan Pavlovich Volosok。 红军总部2部门8部门负责人,第一个国内串行加密设备B-4首席设计师,1935 - 1938,斯大林奖获得者

其中一个是笨重且不太可靠的设备,它收到了铿锵名称ShMV-1(1 Hair加密机)。 她工作的核心是在明文字符组合上施加伽玛(随机字符序列)的原则,最终创建了一个难以辨认的密码,当时几乎不可能破解。 在穿孔带上,标记了在代码“X”下在特殊设备上制作的随机比例的标记。 关于这一主题的所有工作都是在8组织的红军总参谋部1931部门进行的。 为了替换大多数新解决方案都经过测试的ShMV-1,在1934中出现了密码机B-4。 经过四年的改进和试运行,工厂编号为XXUMX。 A.A Kulakov(这位工厂的木匠在与Don的白卫兵的冲突中作为英雄去世)收集了第一批连续剧。 在这方面,I。P. Volosok写道:“未来任务的复杂性在于,由于此前该国根本没有加密技术,因此只需要自我定位。” 生产已经开始,但已经在209,工程师Nikolai Mikhailovich Sharygin对Volosk的头发进行了重大的现代化改造。 新设备获得了名称M-1939“Spectrum”,并从与原型并行生产的100年份开始。 M-1940的整体重量为100 kg,由三个关键部件组成:带接触组的键盘,带发射器的皮带牵引机构和特殊的键盘附件。 所有这些机械装置的能耗水平都可以通过大量电池清晰地显示出来 - 141 kg。 尽管存在如此庞大的质量维数参数,但频谱在实战中仍然非常容易使用:西班牙32,1939的哈桑湖,1938的Khalkin Gol以及苏芬战争期间。 M-1939和B-100的战斗使用仍未完全解密,这证明了同时代人对国家加密学校的认识。 在这方面,假设苏联加密设备仅在4年度首次在战场上使用。 当然,这样的“怪物”非常有条件地看到了战场 - 总参谋部和军队总部之间进行了加密通信。 可以理解在部队中使用的经验(Volosok亲自监督操作),并决定增加前方密码单元的移动性。 在1939,在美国,1939 Studebaker总线立即被购买,后来成为加密服务的移动特殊硬件。 即使在子单元的行进期间,也可以在这样的“志愿者”中接收和接收电报。

Rytov Valentin Nikolaevich。 从1938到1967期间,九个加密编码机和设备的首席设计师,带有磁盘编码器。 获得斯大林奖

工厂编号XXUMX也成为国内加密技术新方向的始祖 - 磁盘加密器的生产。 工程师瓦伦丁·尼古拉耶维奇·赖托夫(Valentin Nikolaevich Rytov)在这方面解决了在军团部队操作部门更换手持式密码的问题。 有可能创建一个质量为209 kg的紧凑型设备,用于多字母加密。 这个新奇的名字被赋予了K-19“Crystal”,并在37年度推出了一系列,并计划每年发布1939作品。 他们在列宁格勒生产了一台打字机,然后他们撤离到斯维尔德洛夫斯克(工厂编号为XXUMX),并且100在当年从生产中撤出。

K-37“水晶”

苏联战争前基于文本的加密机器总数大约是246副本,其中150是K-37类型,其余是M-100。 密码服务的1857人使用这种技术。 平均而言,战争前线的编码信息的传输和处理速度增加了5-6次,并且德国人没有记录这种技术的黑客入侵事实。

就此 故事 文本编码器不像1939那样在上述工厂编号209的深处结束,开发了编码电报信息的技术原型。 这是Bodo装置的C-308(后来最受欢迎)和苏联电报CT-309的C-35,战争期间的生产被转移到斯维尔德洛夫斯克到上述工厂编号707。 C-307还被开发为用于具有电池电源的电报设备的现场加密机顶盒和用于连接到经典莫尔斯设备(主电源)的C-306。 整个故事是技术任务的结果,该技术任务于12月1938从通信研究所和红军的特殊设备到达工厂。 KE Voroshilov。 此外,就在卫国战争开始之前,在1940年,设计工程师P. A. Sudakova开发了一种带有可移动NT-20加密单元的军用直接打印启停电报。

Bodo的双线电报直接印刷机(2BD-41)。 分配器表。 苏联,1940-s

Bodo的双线电报直接印刷机(2BD-41)。 表服务工具。 苏联,1940-s

Bodo的双线电报直接印刷机(2BD-41)。 台式发射器。 苏联,1934年

Bodo的双线电报直接印刷机(2BD-41)。 接收表。 苏联,1940年

它按照NCO No. XXUMX的顺序使用,它直接禁止在Bodo设备上传输明文。 在0095的电气工业人民委员会研究所№56开发的代码“Sova”下的设备特别困难。 该方案基于特殊编码的使用,该编码旨在关闭由NFTV-1944“Falcon”技术在高达42 kHz的频谱中形成的RF信道。 NVCHT-10是一种现场通道形成设备,允许您在铜和铁电路以及电缆上组织高频通信。 本课程还包括Neva设备,该设备从42夏季开始在莫斯科 - 列宁格勒线上进行分类。 Neva的魅力在于它可以用于整个政府通信网络,因为它与所有类型的信道形成RF通信技术相连。

在战争年代,文本加密技术在什么样的运行条件下工作? 例如:只有8-e红军总局在四年内处理了超过数十千封密码电报和密码的1600! 在400密码中,前总部的日负荷被认为是正常的,军队总部被认为是60。 在整个伟大卫国战争期间,红军总参谋部的密码服务在3200数千套密码套件的前线上发送。

总参谋长第八局的专家,除了创造新的设备模型外,还在前线培训密码学家。 因此,战争期间只有设计师M. S. Kozlov被送入军队8次。 这位设计师甚至在战前就出名了,32年,他参与了M-1937“ Emerald”加密机的开发,该机在紧凑性和轻便性方面比其前代产品好。 后来,在101年1945月,是科兹洛夫(Kozlov)的小组从卡尔霍斯特(Karlhorst)和波茨坦(Potsdam)拆除了三辆特殊设备的货车,作为赔偿的一部分,后来被用于维修家用加密和编码设备的车间。 值得注意的是,战后 舰队 创建了潜水员部门,专门从事对沉没的德国船只的调查,以期找到与通信加密有关的所有信息。 了解纳粹德国的密码经验是国家密码学家工程学院的一个里程碑。

Продолжениеследует...

基于:

Babash A.V.,Golev Y.I.,Larin D.A.,Shankin G.P. 19世纪的密码学思想//信息安全。

Bykhovsky MA圈子的记忆。 关于二十世纪无线电通信和广播发展史的论文。“

Gareev M. A.第四十一届的永恒教训。独立军事评论。

Yu.I. Golev。,D。A. Larin,A。E. Trishin,G。P. Shankin。密码学:秘密行动历史的页面。

LarinD.А。伟大卫国战争年代的苏联加密服务。

信息